Verfolgen Sie den Zugriff auf wichtige Informationen mit Sicherheitslösungen für Rechenzentren.

Zugangskontrolltechnologie, die Aktivitäten erkennt, Manipulationen verhindert und die Ausfallzeiten im Falle eines Datenverstoßes minimiert.

Überwachen Sie mit den patentierten Sicherheitslösungen von InVue, wer wann und wo Zugriff auf was hat.

Schützen Sie Server-Racks und andere wichtige Informationen vor unbefugtem Zugriff, menschlichem Versagen oder Manipulationen.

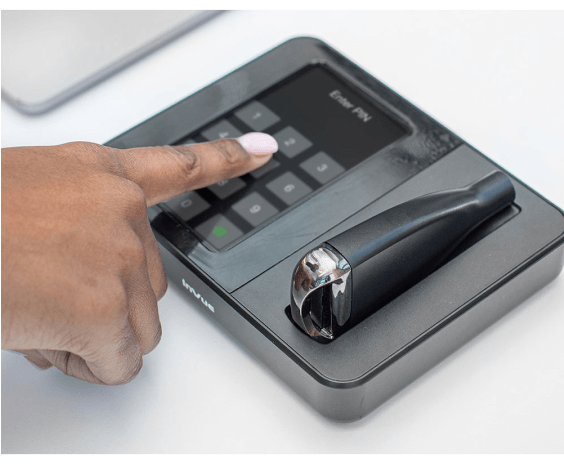

OneKEY™.

OneKEY™.

Mithilfe der patentierten Energieübertragungstechnologie von OneKEY können Sie selbst bestimmen, wer wann und wo auf was zugreifen kann.

RAC Lock

RAC Lock

Schützen Sie Server-Racks vor unbefugtem Zugriff, menschlichem Versagen oder Manipulationen ohne Batterien, Verkabelung oder Komplexität.

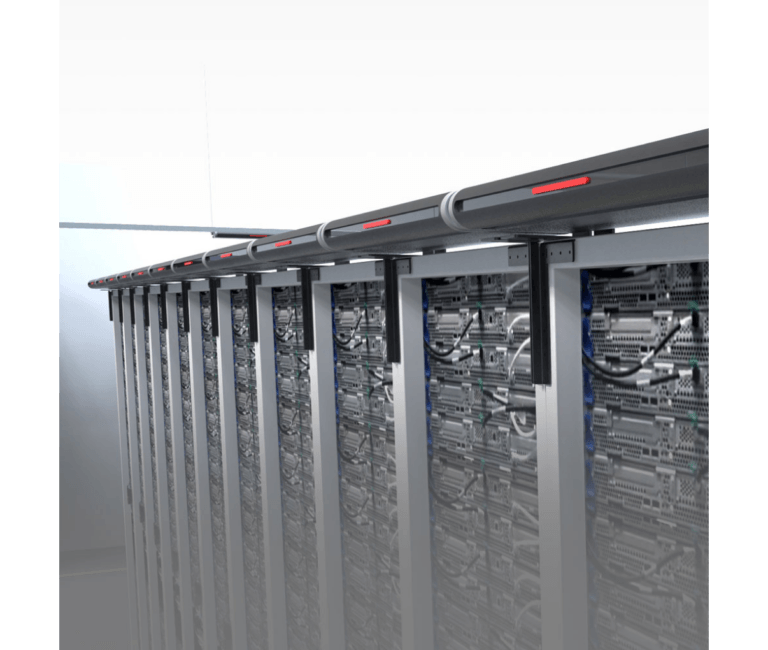

Zone Detection

Zone Detection

Die branchenweit erste Zugangskontrolllösung für offene Racks, die das Eindringen in das Rack mit einer 100-prozentigen Abdeckung der Rack-Fläche und einem vollständigen Prüfprotokoll erkennt.

Padlock

Padlock

Branchenführender wetterfester Schutz für jeden Raum mit OneKEY™-Zugang.

Secure Sleeve

Secure Sleeve

Schutz, Verfahren und Aufbewahrungskette für Mediengeräte von der Ausgabe bis zur Installation und Vernichtung.

Tragbare Sicherheitssysteme für Innen- und Außenanwendungen.

InVue Padlock bietet mobile Sicherheit für den Schutz Ihrer wichtigsten Güter, Bereiche und Räume - drinnen und draußen.

Mehr erfahren

-

Wir wissen, worauf es beim Aufbau erfolgreicher Rechenzentren und erfolgreicher Partnerschaften ankommt. In unternehmenskritischen Umgebungen sind zuverlässige Produkte und reaktionsschnelle Dienstleistungen alles

-

InVue bietet sichere Standards für Rechenzentren. Unser mehrschichtiger Ansatz ist vollständig akkreditiert und umfasst eine Kombination von Hardware- und Software-Sicherheitsmaßnahmen

-

Ein umfassendes Portfolio professioneller Produkte, die die Sicherheit und Langlebigkeit Ihrer kritischen Infrastrukturen gewährleisten

Wir sind für Sie da. Sehen Sie, wie InVue Ihre Rechenzentrumsumgebung unterstützen kann.

Bitte füllen Sie das nachstehende Formular aus und ein Mitarbeiter unseres Teams wird sich in Kürze mit Ihnen in Verbindung setzen.